Une cascade de failles à corriger dans les NAS et routeurs QNAP

Des attaquants distants pourraient exploiter les failles critiques affectant les solutions NAS et QuRouter de QNAP pour exécuter des commandes arbitraires sur des systèmes compromis.

Le fournisseur de solutions stockage et réseau QNAP, qui compte parmi ses clients des prestataires de services IT comme Accenture, Cognizant et Infosys, demande instamment à ses clients de corriger les failles de gravité critique affectant ses services de stockage en réseau (Network Attached Storage, NAS) et de routeur. Les failles, qui résultent à la fois d’un défaut d’authentification et d’injection de commande dans l’OS, pourraient laisser les attaquants distants exécuter des commandes arbitraires sur les systèmes affectés. « De multiples vulnérabilités ont été signalées dans Notes Station 3 et QuRouter », a déclaré QNAP dans des avis de sécurité distincts publiés récemment. « Pour corriger les failles, nous recommandons de mettre à jour Notes Station 3, (et le firmware QuRouter) vers les dernières versions. »

Des vulnérabilités critiques dans Notes Station 3 pour les NAS

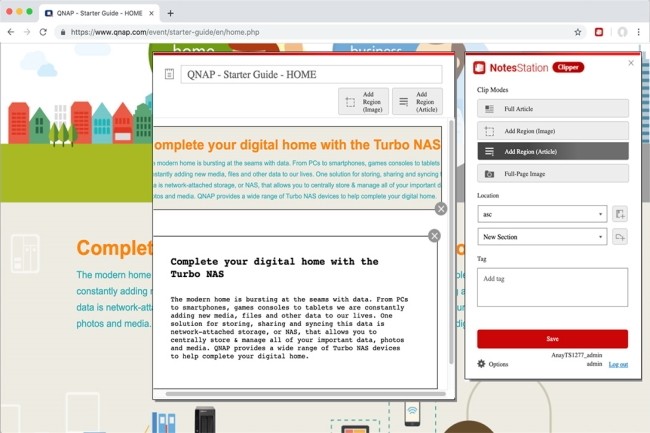

Une vulnérabilité de défaut d’authentification, référencée CVE-2024-38643, affectant une fonction critique dans Notes Station 3, l’application de prise de notes et de collaboration de QNAP pour ses périphériques NAS, pourrait faciliter l’accès sans autorisation aux systèmes vulnérables à un attaquant distant. La vulnérabilité, dont le score de gravité CVSS v3 est de 9,8 sur 10, concerne les versions 3.9.x de Notes Station 3. Elle a été corrigée dans les versions 3.9.7 et ultérieures. Outre les fournisseurs de services IT, les services NAS de QNAP sont utilisés par un certain nombre d’entreprises dans les secteurs des médias, de la santé et de l’éducation pour leur stockage de données sensibles.

Les mêmes versions de l’application sont affectées par une autre faille dite de falsification des requêtes côté serveur ou Server-side Request Forgery (SSRF), portant la référence CVE-2024-38645. Celle-ci permet à des acteurs distants disposant d’un accès compromis, lié à l’autre vulnérabilité, de lire l’intégralité des données de l’application. La faille porte un score de gravité CVSS v4 de 9,4 sur 10. Le même avis signale par ailleurs qu’une vulnérabilité d’injection de commande, référencée CVE-2024-38644, peut aboutir à l’exécution de code arbitraire sur des systèmes vulnérables. Cette faille a reçu une note de gravité élevée (score CVSS v3 de 8,8 sur 10), mais avec les deux autres failles, l’attaquant pourrait prendre le contrôle complet du système, ce qui justifie la correction immédiate de cet ensemble critique de bogues découverts dans Note Station 3.

Des failles sur les routeurs et l’OS

Dans un avis distinct publié à peu près au même moment, QNAP a prévenu ses clients d’une faille critique affectant ses périphériques réseau de la série QuRouter et l’OS dédié. Utilisés autant par les particuliers que par les entreprises, ces routeurs offrent des fonctions de gestion de réseau, de sécurité et d’optimisation des performances. Référencée CVE-2024-48860, la faille dans QuRouterOS est une vulnérabilité d’injection de commande que des attaquants distants pourraient exploiter pour exécuter des commandes sur le système hôte. La faille, qualifiée de gravité élevée – son score CVSS est de 7,8 – affecte les versions 2.4.x de QuRouter. « Elle a été corrigée dans QuRouter 2.4.3.106 et les versions ultérieures », selon l’avis de la société. Enfin une dernière brèche référencée CVE-2024-48861, qui affecte les mêmes versions de QuRouter, a été corrigée.